Viewing Results

결과 보기

Sandfly는 지속적으로 호스트에서 침해 징후나 기타 의심스러운 활동을 찾습니다. 발견된 모든 것은 사용자가 보고 조치를 취할 수 있도록 알림으로 보고됩니다. Sandfly는 또한 하나의 호스트를 검사하여 정상인 것으로 판단된 모든 시점을 추적합니다. 이는 시스템이 마지막으로 검사되어 깨끗하다고 판단된 시간을 보여주는 감사 플랫폼 역할을 합니다.

알림 보기

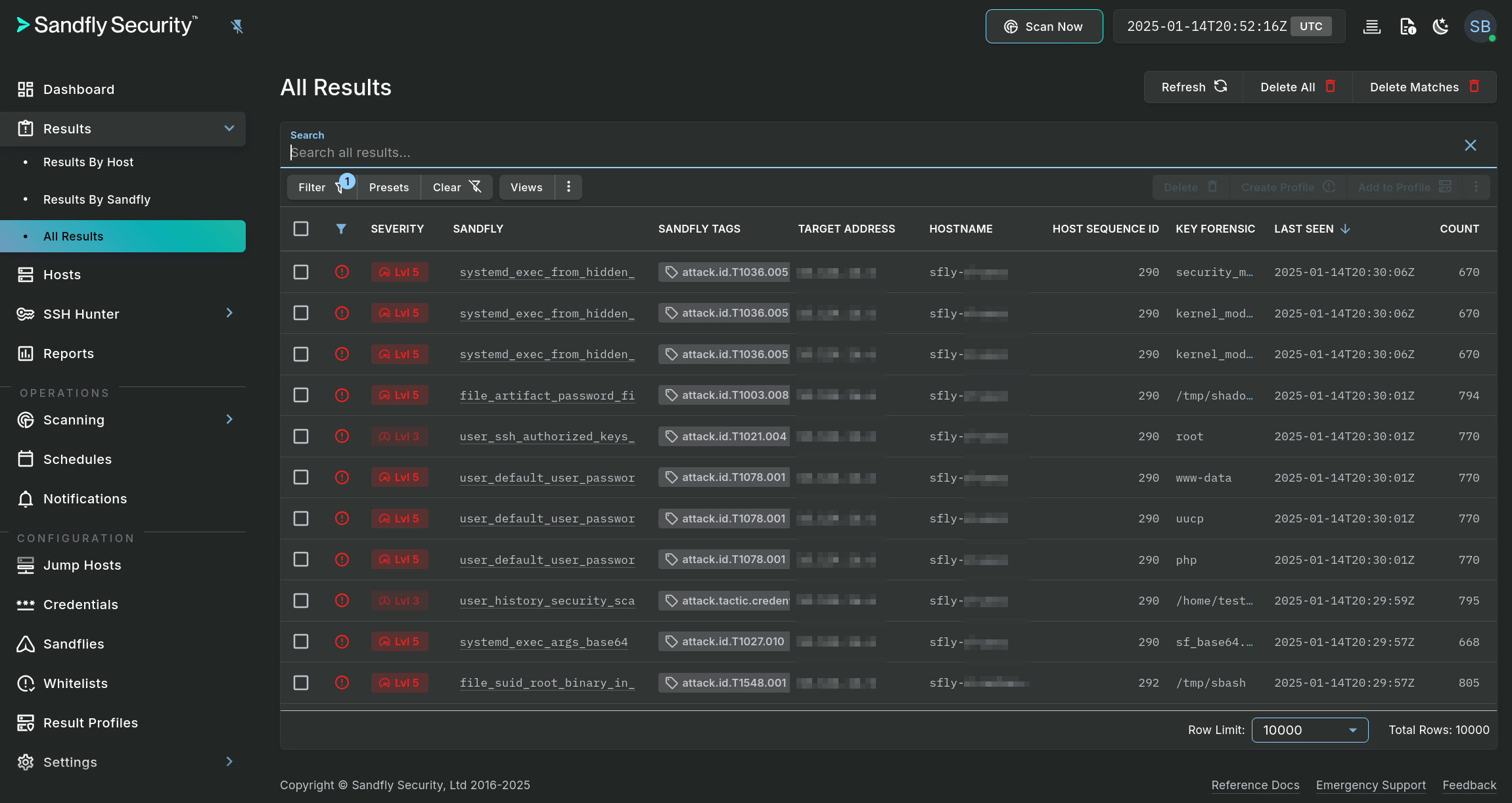

알림은 선택된 결과 유형에 따라 달라지는 기타 지원 데이터와 화배 목록 보기로 표시됩니다. 여기서 All Results 옵션의 목록을 볼 수 있습니다:

Hosts with Alerts

결과의 세부 정보를 보려면 테이블의 행을 더블 클릭하거나 하이퍼링크가 연결된 데이터 요소를 단일 클릭하기만 하면 됩니다. 이 작업은 해당 결과에 대한 모든 정보를 포함하는 팝아웃 패널을 열어줄 것입니다.

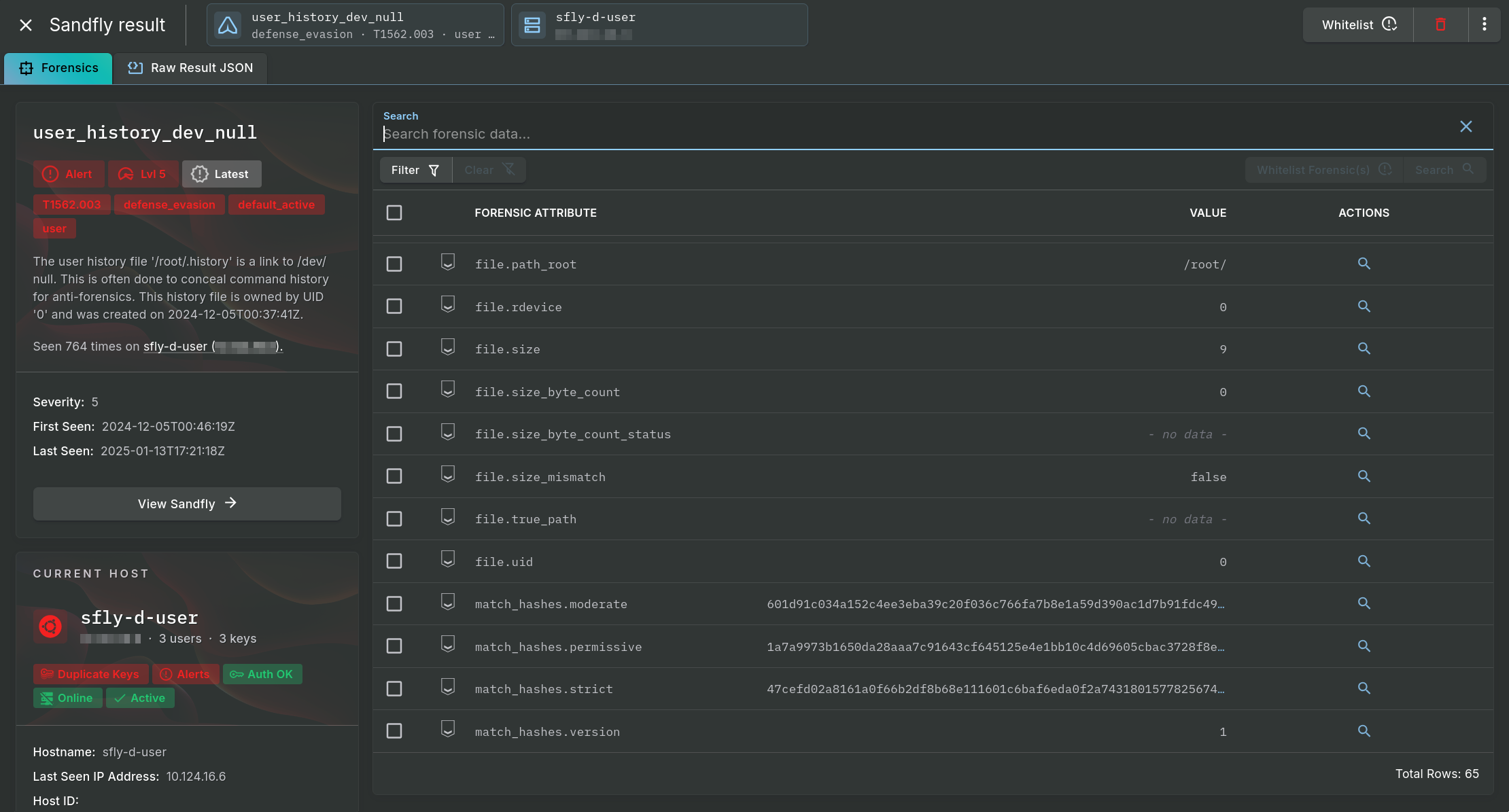

Complete Forensic View

Raw Result JSON 탭을 선택하여 원시 결과 데이터에 액세스할 수 있습니다. 거기에서 JSON 데이터를 Download 버튼을 통해 다운로드하거나, Copy 버튼을 통해 전체를 복사하거나, 필요에 따라 텍스트 데이터의 원하는 부분을 선택하여 복사할 수 있습니다.

관련 결과에 대해 사용 가능한 모든 AI 분석은 AI Analysis 탭을 선택하여 볼 수 있습니다.

포렌직 데이터 뷰어

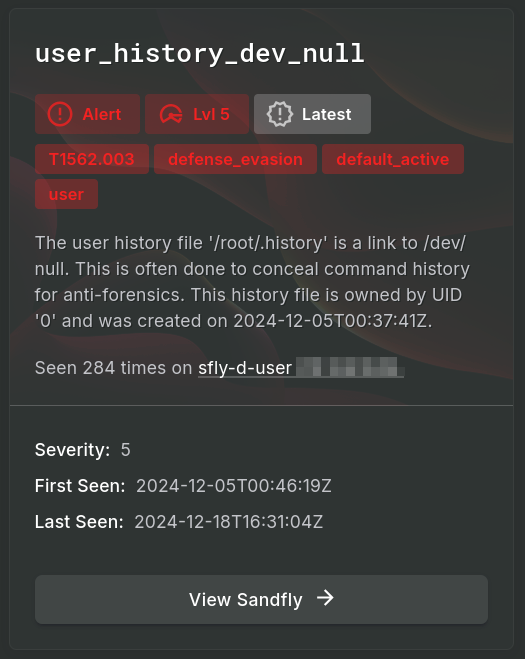

알림의 포렌직 데이터 보기에는 영향을 받은 대상 이름, 첫 번째 및 마지막 발견 날짜, 심각도와 같은 정보를 포함한 세부 사항이 있습니다. 또한 발견된 내용에 대한 명확한 설명을 볼 수 있습니다.

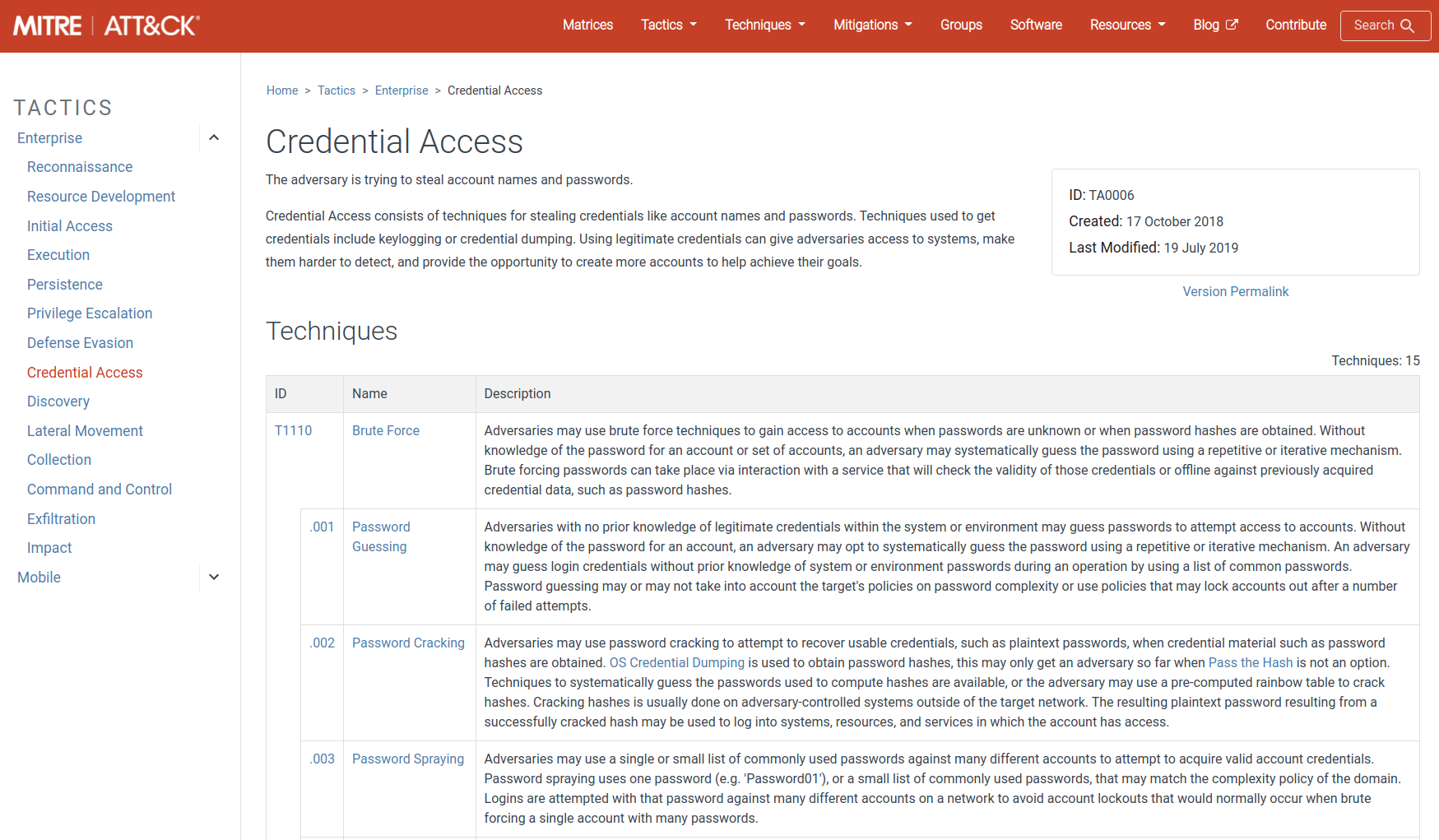

Mitre ATT&CK® 세부 사항

알림 정보와 함께 공격이 해당하는 Mitre ATT&CK 태그에 대한 링크가 제공됩니다. 태그를 클릭하면 해당 전술을 더 자세히 설명하는 Mitre ATT&CK 페이지로 이동합니다.

Mitre ATT&CK Details

고수준 전술 유형과 함께 Mitre 데이터베이스에서 사용 가능한 경우 Sandfly는 해당 전술의 구체적인 ATT&CK ID를 제공합니다.

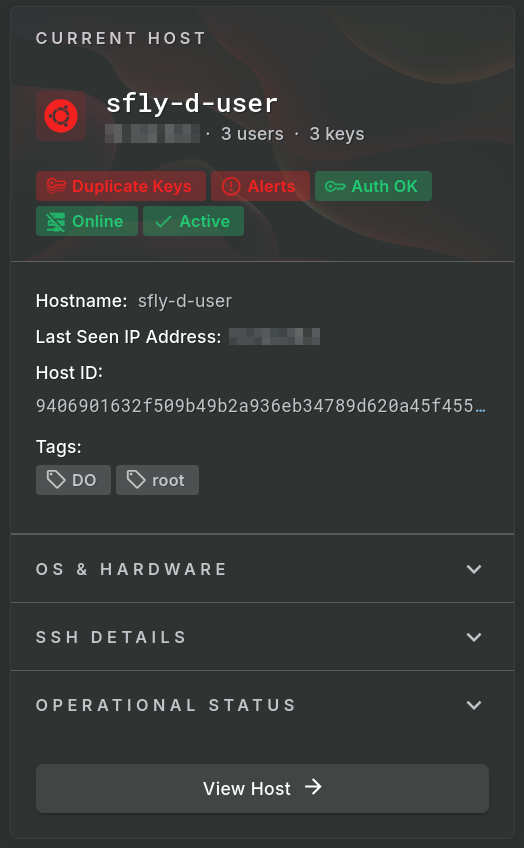

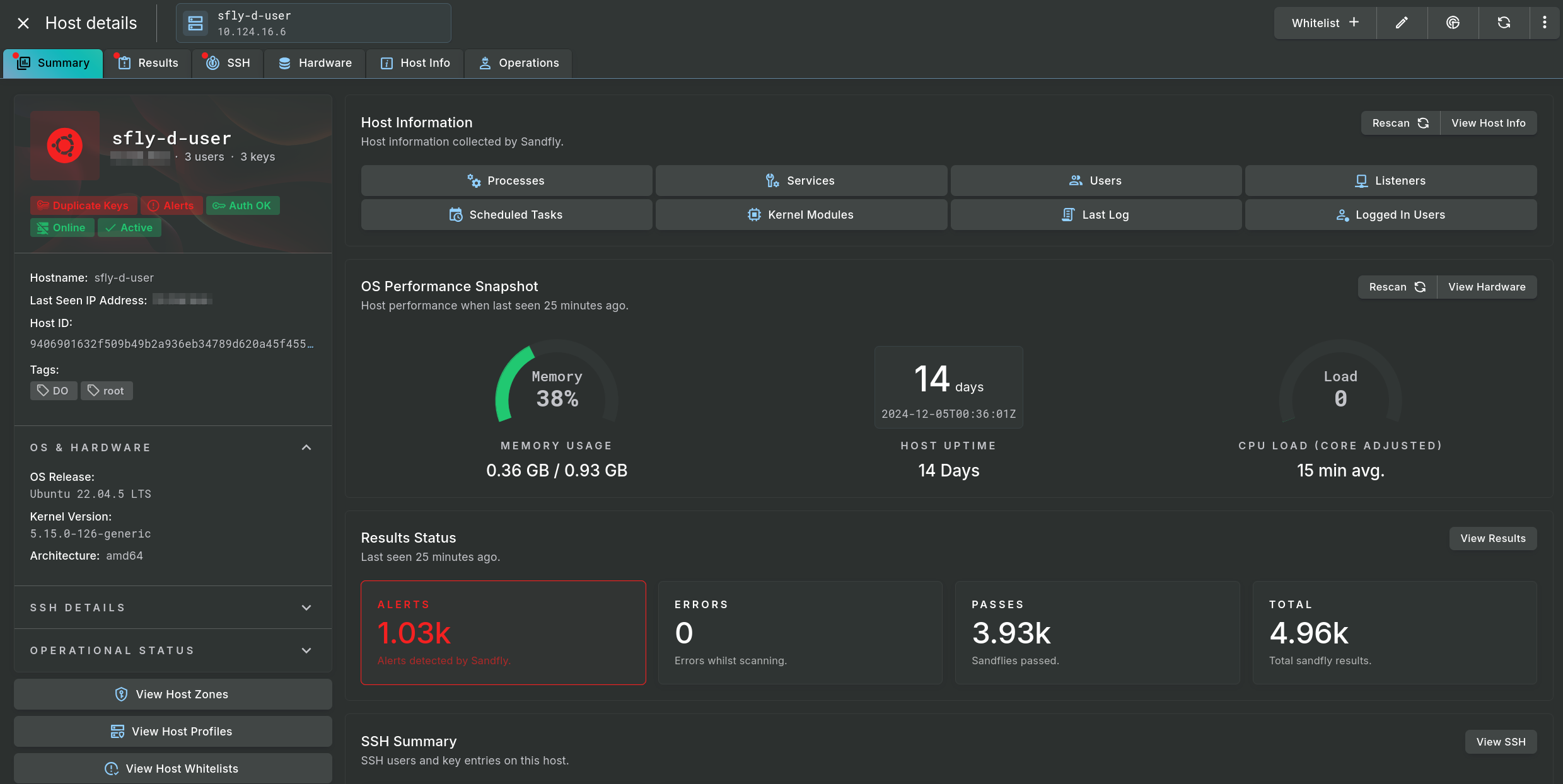

결과 호스트 요약

설명 데이터 섹션 아래에는 호스트의 요약 보기가 있습니다. View Host 버튼을 클릭하면 해당 호스트의 전체 세부 사항을 볼 수 있는 등록 데이터로 직접 이동합니다.

Host Summary

Detailed Host View

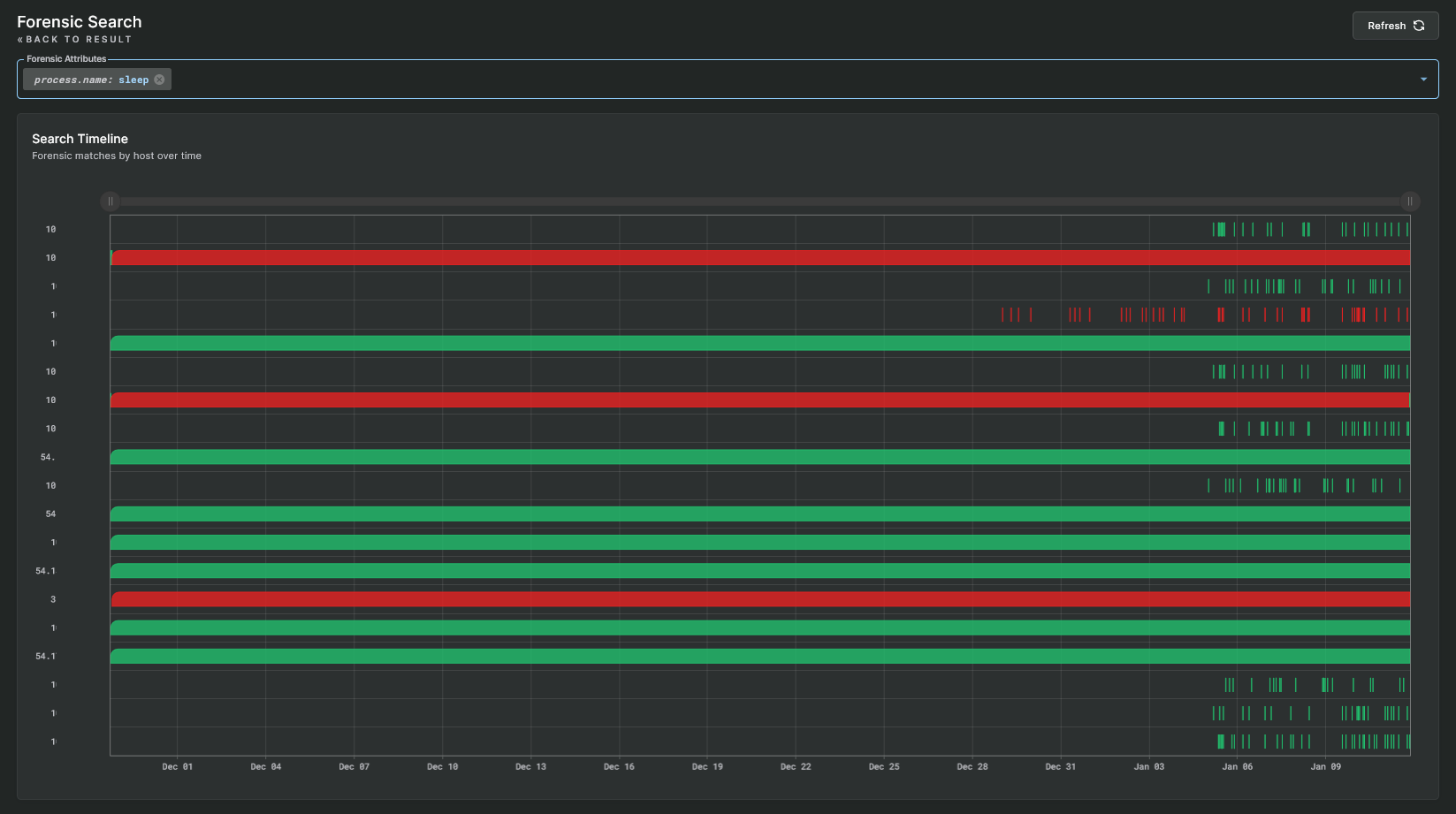

Sandfly Hunter

알림 아래에는 Sandfly Hunter 모드가 있습니다. 이 모드를 사용하면 알림에서 특히 중요한 포렌직 데이터를 모든 호스트에서 검색할 수 있습니다. 이 포렌직 데이터는 보이는 알림 유형에 따라 달라지지만, 알림과 관련된 다른 호스트에 무엇이 있는지 빠르게 볼 수 있도록 도와주는 이름, 경로, 암호화 해시 및 기타 정보를 포함합니다.

예를 들어, 의심스러운 프로세스를 클릭하면 해당 프로세스의 암호화 해시가 표시됩니다. 그런 다음 Sandfly Hunter 해시 검색을 클릭하면 Sandfly가 알림을 생성했는지 여부에 관계없이 동일한 프로세스를 실행하는 모든 호스트를 표시합니다. 아래에서는 한 호스트에서 의심스러운 프로세스를 발견했지만, 해당 해시를 클릭하면 알림 없이 동일한 프로세스를 실행하는 여러 호스트가 발견되었습니다. 이러한 종류의 검색은 악성 바이너리, 사용자, SSH 키 및 기타 중요한 위협 헌팅 데이터의 확산을 식별하는 데 도움이 될 수 있습니다.

Sandfly Hunter Mode

Sandfly Hunter는 강력한 기능이며 Sandfly Hunter 섹션에서 더 자세히 설명됩니다.

결과 액션 버튼

각 결과 상세 패널 상단에는 결과에 대해 수행할 수 있는 작업 버튼들이 있습니다. 사용 가능한 작업은 다음과 같습니다:

재검사

시스템에서 이벤트가 여전히 발생하고 있는지 빠르게 확인하고 싶을 때가 있습니다. Recheck 버튼은 결과의 호스트와 sandfly를 사용하여 즉시 수동 스캔을 시작하므로, 알림이 다시 발생하는지 확인하기 위해 호스트를 다시 검사할 수 있습니다. 알림이 다시 발생하면 문제가 여전히 존재함을 확인할 수 있습니다. 오탐이라고 생각하지만 화이트리스트에 추가할 것은 아닌 일시적인 알림이 발생하는 경우, 이 작업을 사용하여 확인할 수 있습니다.

화이트리스트

Whitelist 버튼을 클릭하면 sandfly를 완전히 비활성화하거나 일치하는 결과가 알림이 되는 것을 방지하는 해시 매치를 적용할 수 있는 새 규칙을 추가하는 양식이 열립니다.

화이트리스트 섹션에서 이 과정을 자세히 설명합니다.

프로필

Create New Profile 버튼을 클릭하면 드리프트 탐지 및/또는 결과 화이트리스트에 사용할 수 있는 새 결과 프로필을 생성하는 양식이 열립니다.

Add to Existing 버튼을 클릭하면 선택된 호스트 및/또는 결과를 기존 결과 프로필에 추가하는 별도의 양식이 열립니다.

결과 프로파일 섹션에서 프로파일링 기능을 자세히 설명합니다.

삭제

Delete 버튼을 클릭하면 이 이벤트가 삭제되고 결과 화면으로 돌아갑니다.

중요: 의심스러운 문제는 저절로 해결되지 않습니다컴퓨터는 자발적이지 않습니다. Sandfly에 의해 문제가 발견된 후 그냥 사라진다면 오탐일 수 있습니다. 그러나 그렇지 않을 수도 있습니다. 저절로 해결되는 의심스러운 활동 자체가 의심스럽습니다.

Sandfly와 오탐

조사를 수행하는 sandfly들은 오탐이 발생하지 않도록 신중하게 작성되었습니다. 그러나 Sandfly를 처음 실행하는 경우 환경 구성의 무언가가 오탐을 일으킬 가능성이 있습니다.

탐지된 모든 위협을 100% 문제가 아니라고 확인할 수 있지 않는 한 실제로 취급할 것을 권장합니다. 오탐이 확실하고 계속해서 활성화되고 있다면, 이 호스트에서 문제가 되는 모듈을 비활성화하거나 재정의하려면 화이트리스트 섹션을 참조하세요.

sandfly를 화이트리스트에 추가한 후, 진짜 오탐이라고 생각되면 저희에게 연락해 주세요. 정당한 오탐인지, 아니면 피할 수 없는 특정 환경의 문제인지 진단하는 데 도움을 드릴 수 있습니다. sandfly의 문제라고 판단되면 수정 사항을 만들어 다음 업데이트에 게시하겠습니다.

TODO: Sandfly가 오탐을 일으키는 경우 연락해 주세요항상 오탐을 일으키는 sandfly를 발견하시면 저희에게 알려주세요. 오탐이 귀하의 환경에만 고유한 것이라면 저희가 도움을 드릴 수 없을 수도 있습니다. 하지만 귀하의 환경에만 고유한 것이 아니라면, Sandfly를 가능한 한 신뢰할 수 있도록 수정할 수 있도록 저희가 알고 싶습니다.

MITRE ATT&CK® © 2025 The MITRE Corporation. 이 작업은 The MITRE Corporation의 허가를 받아 복제 및 배포됩니다.

7일 전 업데이트